Jika kamu pernah mencoba menangkap trafik WiFi menggunakan Wireshark, mungkin kamu menemui batasan—tidak semua paket terlihat. Masalahnya bisa jadi karena mode adapter yang kamu gunakan. Dalam artikel ini, kita akan membahas monitor mode vs promiscuous mode, perbedaan keduanya, dan cara sniffing WiFi secara maksimal.

Apa Itu Promiscuous Mode?

Promiscuous mode adalah mode pada network adapter (baik Ethernet atau WiFi) yang memungkinkan perangkat menangkap semua trafik yang melewati interface, bukan hanya yang ditujukan untuk perangkat itu sendiri.

Fungsi:

- Berguna untuk melihat semua paket di jaringan kabel atau jaringan switch yang tidak terenkripsi

- Masih terbatas dalam jaringan WiFi karena hanya bisa menangkap paket dari jaringan yang terhubung saja

Kapan Dipakai:

- Menganalisis jaringan LAN via Ethernet

- Menangkap paket dari AP WiFi tempat perangkat sudah terkoneksi

Kelemahan:

- Tidak bisa menangkap paket dari SSID lain

- Tidak bisa melihat management frame WiFi (beacon, probe, dll)

Apa Itu Monitor Mode?

Monitor mode memungkinkan WiFi adapter menangkap semua paket di udara, termasuk:

- Paket dari SSID lain

- Paket dari perangkat lain

- Paket management (beacon, probe request/response, association)

Fungsi:

- Diperlukan untuk sniffing jaringan WiFi secara menyeluruh

- Cocok untuk audit keamanan, capture handshake WPA2, atau melihat serangan deauth

Kapan Dipakai:

- Ingin melihat semua trafik WiFi, bukan hanya yang terkoneksi

- Melakukan wireless analysis, penetration testing, atau forensik

Perbandingan:

| Mode | Bisa Lihat Semua Paket WiFi | Bisa Lihat Paket dari SSID Lain | Bisa Lihat Beacon/Probe |

|---|---|---|---|

| Promiscuous | ❌ Hanya dari SSID aktif | ❌ Tidak | ❌ Tidak |

| Monitor | ✅ Ya | ✅ Ya | ✅ Ya |

Daftar Adapter Wi-Fi yang Support Monitor Mode

Tidak semua adapter Wi-Fi mendukung monitor mode, apalagi di Windows. Rekomendasi adapter yang umum digunakan:

Rekomendasi USB Wi-Fi Adapter:

- TP-Link TL-WN722N v1 (versi 1 saja, yang lain tidak mendukung)

- Alfa AWUS036NHA (chipset Atheros AR9271)

- Alfa AWUS036ACH (chipset Realtek RTL8812AU)

- Panda Wireless PAU09

Tips:

- Cek dukungan chipset di Linux terlebih dahulu

- Beberapa adapter butuh driver khusus agar monitor mode aktif

- Gunakan Kali Linux atau distribusi pentesting lainnya untuk hasil maksimal

Cara Live Boot Linux + Wireshark untuk Full Sniffing

Kamu bisa sniff jaringan WiFi secara menyeluruh tanpa instal ulang OS dengan menggunakan live boot Linux.

Langkah-Langkah:

- Download ISO Kali Linux dari kali.org

- Buat bootable USB dengan Rufus atau BalenaEtcher

- Boot laptop dari USB (atur BIOS agar boot dari USB)

- Setelah masuk desktop Kali, buka terminal:

sudo airmon-ng start wlan0

- Cek apakah mode berubah ke monitor:

iwconfig

- Jalankan Wireshark:

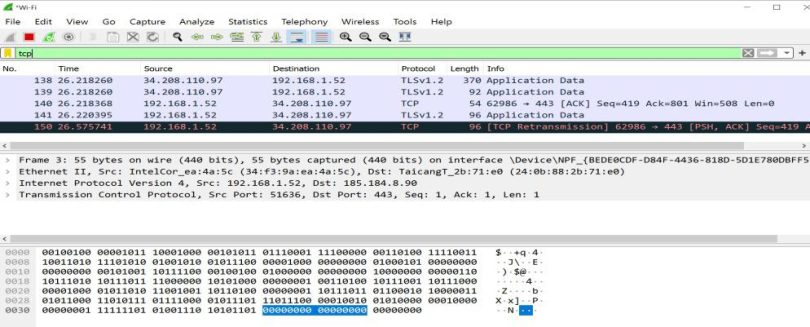

sudo wireshark

- Pilih interface

wlan0mondan mulai capture

Catatan: jangan lupa matikan Network Manager agar tidak mengganggu interface

Hasil:

- Bisa lihat semua SSID, trafik klien lain, dan semua jenis paket WiFi

- Cocok untuk riset, audit keamanan, atau belajar forensik jaringan

Kesimpulan

| Fitur | Promiscuous Mode | Monitor Mode |

|---|---|---|

| Menangkap semua trafik LAN | ✅ Ya | ❌ Tidak |

| Menangkap semua trafik WiFi | ❌ Tidak | ✅ Ya |

| Melihat paket dari SSID lain | ❌ Tidak | ✅ Ya |

| Cocok untuk WiFi forensic | ❌ Terbatas | ✅ Ya |

Jika kamu serius ingin mempelajari keamanan jaringan WiFi atau sniffing yang mendalam, monitor mode adalah kebutuhan mutlak. Promiscuous mode tetap berguna untuk wired network atau jaringan WiFi yang sudah terhubung.

Keywords: monitor mode vs promiscuous mode, cara sniffing wifi dengan wireshark, adapter wifi untuk sniffing, live boot linux sniffing, sniff jaringan wifi, promisc vs monitor wireshark